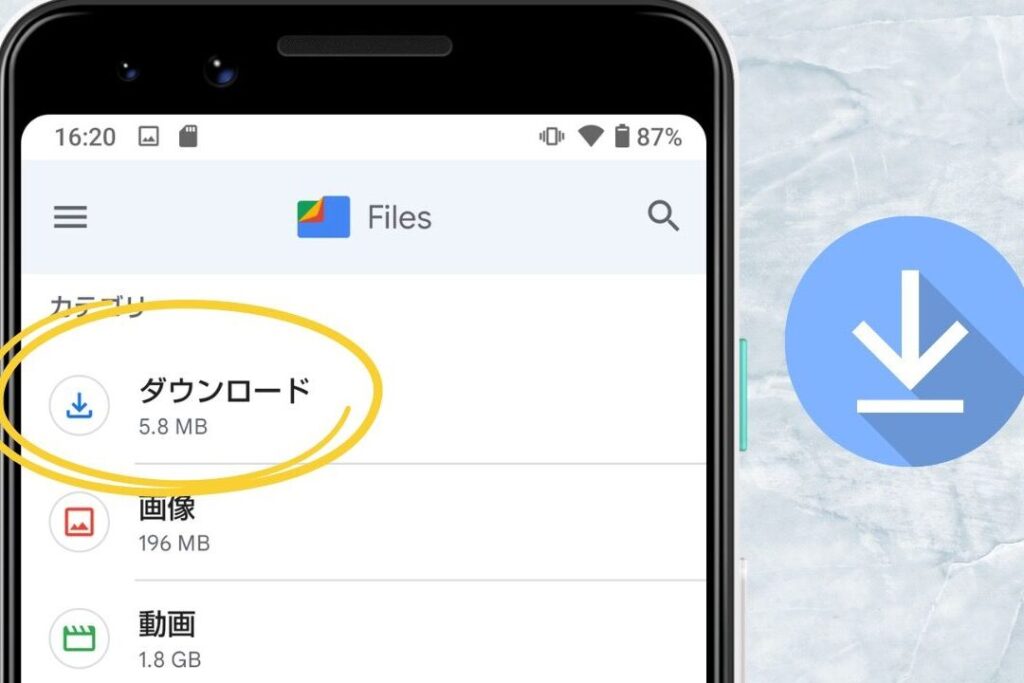

スマホのダウンロード先はどこ?私たちは日常的にアプリやデータをスマートフォンにダウンロードしていますがその保存場所についてあまり考えないことが多いです。スマホのダウンロード先はどこかを理解することで、ストレージ管理やアプリの使い方をより効率的に行えるようになります。

この記事では私たちのスマホでアプリやファイルがどこに保存されるのかを詳しく解説します。また、各種デバイスによる違いや便利な管理方法も紹介します。知識を深めることで、私たちのデジタルライフはさらに快適になるでしょう。

あなたは自分のスマホ内で何が起きているか把握していますか?ぜひこの機会に、自分自身のデバイスについて再確認してみましょう!

ã¹ããã®ãã¦ã³ãã¼ãå ´æ¬¡å¤§æ¨¡åž‹

私たちが考える「スマートのアクションプラン」とは、主にデジタル環境での安全性を高めるための戦略です。このようなプランには、情報セキュリティや個人データ保護が含まれており、それぞれの要素が密接に関連しています。特に、最近ではサイバー攻撃やデータ流出事件が頻発しているため、企業や組織はこの問題への対応を強化しなければなりません。

スマートとは何か?

スマートテクノロジーは、私たちの日常生活と仕事環境に大きな影響を与えています。これらの技術は、効率的で迅速なコミュニケーションを可能にするだけでなく、安全性も確保します。その中でも特に重要なのは以下の要素です:

- クラウドコンピューティング:データ保存と管理の革新。

- IoT(モノのインターネット):さまざまなデバイス間で情報をリアルタイムで共有。

- 人工知能:脅威検出と予測分析によるセキュリティ向上。

個人情報保護法

日本国内では近年個人情報保護法が改正され、その適用範囲も広がっています。この法律は、企業が顧客や社員から取得した個人情報をどのように扱うべきかについて具体的なガイドラインを提供します。例えば、

- 透明性:情報収集目的とその利用方法について明示する義務があります。

- 同意:顧客から明示的な同意を得る必要があります。

- アクセス権:顧客には自分の個人情報へのアクセス権があります。

これらによって、企業はより強固な信頼関係を築くことができるでしょう。

セキュリティ対策

私たちはテクノロジー進化とともに新しい脅威にも直面しています。そのため、多層的なセキュリティ対策が求められます。具体的には次のような手段があります:

- ファイアウォール設定:不正アクセス防止。

- 定期的バックアップ:データ損失時に備える。

- ユーザートレーニング:従業員へのセキュリティ教育実施。

これらすべてが連携し合い、「スマート」かつ「安全」な環境づくりへと導いています。

アプリのインストール先と保存先の違い

私たちが注目すべきは、最近のサイバー攻撃の増加により「アプリケーションの脆弱性」が重要な問題として浮上していることです。特に、企業や個人が使用するアプリケーションには多くのセキュリティリスクが潜んでおり、その対策を講じることが必要不可欠です。この観点から、適切な保護先とその対策について詳しく見ていきましょう。

アプリケーション脆弱性とは?

アプリケーション脆弱性とは、ソフトウェアプログラム内に存在する欠陥や弱点を指します。これらの脆弱性は、不正アクセスやデータ漏洩などさまざまな形で悪用される可能性があります。そのため、開発者はこれらを防ぐために十分なテストと評価を行う必要があります。

- バッファオーバーフロー:不正なデータ入力によってメモリ領域を超えてしまう状態。

- SQLインジェクション:悪意あるSQLコードがデータベースに挿入される攻撃手法。

- XSS(クロスサイトスクリプティング):悪意あるスクリプトが他のユーザーに実行されるよう仕掛けられる攻撃。

保護先として考慮すべきポイント

私たちが考えるべき重要な保護先には、次のようなものがあります。まず第一には、「セキュリティパッチ」を定期的に適用し、新たに発見された脆弱性へ迅速に対応することです。また、二次的には「侵入検知システム」の導入も効果的です。このシステムは、不正アクセスをリアルタイムで監視し警告します。

| 対策名 | 説明 | 推奨頻度 |

|---|---|---|

| セキュリティパッチ適用 | 新しい脆弱性への対応として必須。 | 毎月または必要時ごと。 |

| 侵入検知システム導入 | IDPSによって不正アクセスを監視・検出。 | true (24/7) |

| CERTとの連携強化 | CERTから最新情報を受け取り共有する体制構築。 | true (定期的) |

AWSやAzureなどのクラウドサービス利用時も同様で、それぞれ特有の設定が求められるため注意が必要です。我々自身でも継続的な学習とアップデートを心掛け、安全な環境作りへ努めています。これらすべての要素は、「アプリケーションの安全」を確保する上で欠かせないものと言えるでしょう。

主要なスマホOSにおけるダウンロード場?

私たちが注目すべきは、主要なサーバーOSにおけるセキュリティの重要性です。特にLinuxやWindows Serverといった人気のあるオペレーティングシステムには、それぞれ独自の脆弱性があります。これらのOSは多くの企業で広く使用されているため、攻撃者から狙われやすく、その結果、多様なセキュリティ対策が求められます。

まず、Linux系OSでは、ユーザー権限管理が非常に重要です。適切なアクセス制御を行うことで、不正アクセスを防ぎます。また、定期的なパッケージ更新も欠かせません。これにより、新たに発見された脆弱性への対策が迅速に施されることになります。

一方で、Windows Server環境では、Active Directoryやグループポリシーを活用したセキュリティ強化が推奨されます。特に認証機能とログ管理は重要であり、不正なログイン試行などを早期に検知するためには効果的です。また、ファイアウォールやアンチウイルスソフトウェアによる追加の保護層も必要です。

私たちは、自社のITインフラストラクチャを守るためには、このような主要なOSごとの特性を理解し、それぞれ最適化されたセキュリティ対策を講じることが不可欠だと考えています。この取り組みこそが、安全かつ信頼できる運用環境の確保につながります。

デフォルトのダウンロード設定を確認する方法

私たちは、システムのセキュリティを強化するために、適切な設定が不可欠であることを理解しています。特に、企業や組織が使用する主要なオペレーティングシステム(OS)においては、その設定が直接的に情報保護や脅威への対策につながります。以下では、具体的な設定方法とその手順について詳しく説明します。

セキュリティポリシーの定義

まず最初に行うべきは、明確なセキュリティポリシーを定義することです。このポリシーには以下の要素が含まれるべきです:

- アクセス制御: ユーザーごとに異なる権限を付与し、不正アクセスを防ぎます。

- パスワード管理: 強力なパスワードポリシーを導入し、定期的な変更を求めます。

- データ暗号化: 機密データは必ず暗号化して保存し、不正利用から守ります。

これらの方針が確立されることで、基盤となる安全性が高まり、その後の技術的実装もスムーズになります。

システム設定手順

次に具体的な設定手順について見ていきましょう。一般的には以下のプロセスで進めます:

- OSアップデート: 最新バージョンへの更新を行い、新しい脆弱性への対処します。

- ファイアウォール構成: ネットワークトラフィックを監視し、不審な通信をブロックします。

- ログ管理: アクティビティログを適切に管理し、不正アクセスや異常動作の早期発見につながります。

このように段階的かつ体系的に進めることで、安全性向上へとつながり、自社のITインフラ全体の信頼性も高まります。

定期的な評価と改善

最後になりましたが、一度設定しただけでは十分とは言えません。環境は常に変化しているため、定期的な評価と改善が必要です。その際には、

- あらゆる新たな脅威や攻撃手法について情報収集

- 設定状況や運用状況についてレビュー

- 必要ならば外部専門家による監査依頼

これらの活動によって継続した安全対策が可能となり、「サイバー攻撃への備え」を常時維持できるでしょう。

アプリデータの管理と最適化について

私たちは、サイバーセキュリティの管理と最適化において、効果的な戦略を採用することが不可欠であると考えています。特に、脅威の進化に対抗するためには、組織全体での一貫したアプローチが求められます。このセクションでは、サイバー攻撃からの防御を強化するための具体的な管理手法について説明します。

まず重要なのは、リスク評価です。これにより、企業はどの資産が脆弱であるかを特定し、それに基づいて適切な対策を講じることができます。次に考慮すべきは、「インシデント対応計画」です。この計画があれば、不測の事態にも冷静に対応できるようになります。

リスク評価の実施

リスク評価は以下のステップで構成されます:

- 資産の識別: 企業内で保護すべき情報やシステムを明確にします。

- 脆弱性分析: 各資産について潜在的な脆弱性を洗い出します。

- 影響度評価: 脆弱性が悪用された場合、その影響度や損失額を算出します。

このプロセスによって得られる情報は、防御策や投資優先順位を決定する際に非常に役立ちます。

インシデント対応計画

インシデント発生時には迅速な行動が求められます。そのためには以下の要素を含む計画が必要です:

- チーム編成: 専門家からなるインシデント対応チームを設置し、その役割と責任を明確化します。

- 連絡手順: インシデント発生時には誰と連絡すべきか、そのフローを設定しておくことが重要です。

- 訓練プログラム: 定期的な訓練によってスタッフ全員が迅速かつ効果的に行動できるよう備えておく必要があります。

このような準備によって、攻撃者による侵入や情報漏洩などへの耐性も高まります。また、この過程で得た教訓は次回以降への改善点として活かされるでしょう。

最後になりますが、「サイバー攻撃から学ぶ」という姿勢も大切です。常に最新情報やトレンドにも目配りし、新しい脅威への理解と知識増強につながります。これこそが、安全なIT環境構築へ向けた鍵となるでしょう。